PC | 인텔 프로세서 보안 취약점 패치 후 성능 결과 공개, AMD 대비 최대 5배 성능 하락

인텔 프로세서의 보안 취약점 알려진 이후 다양한 종류의 CPU 관련 보안 취약점이 등장하고 있고 일부 최신 CPU에는 하드웨어적인 보안 패치가 적용되기도 했다.

최근까지 알려진 CPU 보안 취약점은 대표적인 스펙터(Spectre)와 멜트다운(Meltdown)이 있으며 이들이 등장한 이후에도 L1TF와 최근 알려진 하이퍼스레딩(HT, Hyper-Threading) 관련 MDS로 불리는 CPU 보안 취약점이 등장했다.

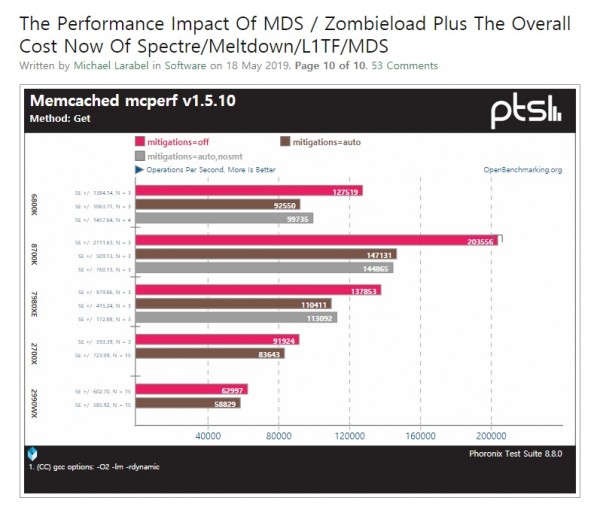

이들 외에도 여러 보안 취약점이 공개되고 있는 가운데 phoronix는 프로세서 보안 취약점 패치를 적용한 후의 성능 벤치마크 결과를 공개했다.

해당 사이트가 공개된 테스트는 일반적인 PC 시스템보다는 리눅스(Linux) 관련 시스템의 인텔 CPU 보안 취약점 패치를 적용한 벤치마크로 최근 이슈화된 MDS로 불리는 하이퍼스레딩을 활성화한 상황에서 평균적으로 16%의 성능 하락이 확인되며 그에 반해 AMD는 평균 3%에 그쳤다. 인텔 프로세서가 AMD 프로세서 대비 최대 5배 가량 CPU 보안 패치를 적용한 후 성능이 저하된 것으로 나타났다. 일부 테스트는 하이퍼스레딩을 비활성화하면 성능이 거의 50% 하락하기도 해 보안 취약점 완화에 따른 성능 하락은 피하기 어려워 보인다.

인텔은 P0 스테핑 대신 새로운 R0 스테핑 기반 9세대 코어 프로세서를 최근 출시해 일부 CPU 보안 취약점을 하드웨적으로 완화하고 있으며 V2 Spectre : Branch Target Injection (CVE-2017-5715)와 V4 : Speculative Store Bypass (CVE-2018-3639) 등과 같은 일부 보안 취약점은 여전히 하드웨어와 소프트웨어적인 방식을 동시에 적용하고 있다.

또한 최근 알려진 하이퍼스레딩(HT) 보안 취약점은 MSBDS(Microarchitectural Store Buffer Data Sampling, CVE-2018-12126), MLPDS(Microarchitectural Load Port Data Sampling, CVE-2018-12127), MDSUM(Microarchitectural Sampling Uncacheable Memory, CVE-2019-11091) 등이며 MFBDS(Microarchitectural Fill Buffer Data Sampling, CVE-2018-12130)는 신형 R0 스테핑 프로세서에서도 기존 P0스테핑과 같이 하드웨어 방식으로 보안 취약점에 대응하고 있다.

한편 인텔은 일부 CPU 보안 취약점을 스테핑 개선으로 하드웨어적으로 보완하고 있으나 근본적인 해결을 위해서는 새로운 아키텍처를 통해 개선이 필요한 것으로 알려졌다.

인텔.intel, CPU, 프로세서, 보안 취약점, CPU 보안 취약점, 하드웨어, 소프트웨어, 보안 패치, 스펙터, Spectre, 멜트다운, Meltdown, L1TF, 하이퍼스레딩, HT, Hyper-Threading, MDS, R0 스테핑, 리눅스, Linux, AMD, 최대 5배, 성능 하락